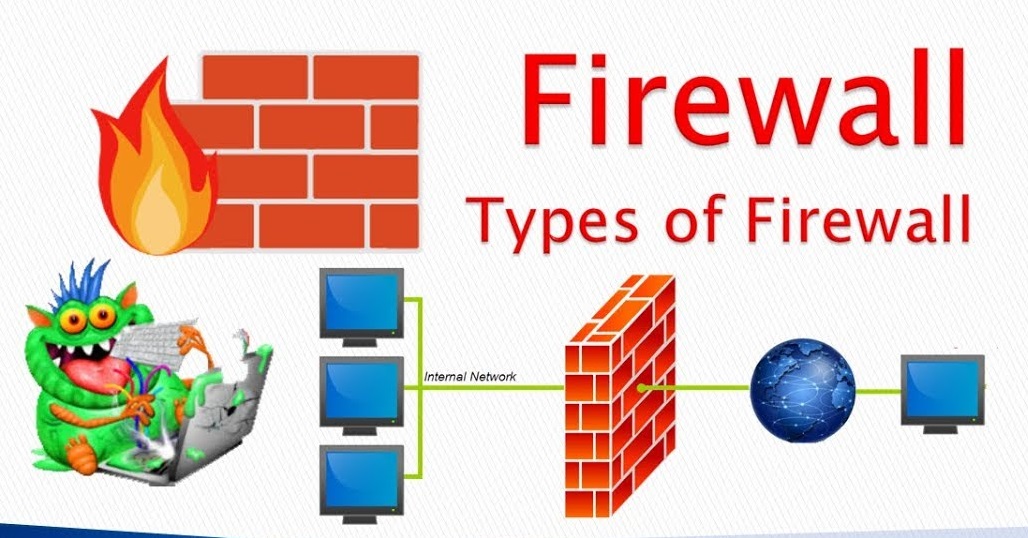

Types of Firewall (फॉयरवॉल के प्रकार)

Packet-filtering Firewalls

यह फॉयरवॉल outgoing और incoming डाटा पैकेट्स की निगरानी करके और उन्हें निर्धारित IP addresses, protocols and ports के आधार पर pass या hold करके नेटवर्क एक्सेस को नियंत्रित करती है। Packet filtering firewall first generation firewall भी कहा जाता है। यह OSI model की layer-3 (Network layer) पर operate की जाती है Packet filtering तकनीक छोटे नेटवर्क के लिए उपयुक्त है लेकिन बड़े नेटवर्क पर लागू होने पर जटिल हो जाती है। Packet filtering firewall काफी तीव्र गति से कार्य करती है, क्योंकि ये traffic का internal inspection नहीं करती है। यह फॉयरवॉल State of Communication को मॉनिटर नहीं करती है।

Stateful Inspection Firewalls

Stateful Packet Inspection, को dynamic packet filtering भी कहा जाता है। यह end to end traffic streams की जाँच करता है। यह फॉयरवॉल OSI Model की Layer 4 (transport layer) एवं उससे Lower Layer पर भी कार्य करती है। Stateful Multilayer firewall second generation firewall कहा जाता है। 4 स्टेटफुल फिल्टरिंग हेतु प्रयुक्त स्टेटफुल फॉयरवॉल एक कम्प्यूटर या राउटर है जो ट्रैफिक की निगरानी करता है एवं उसे फिल्टर भी कर सकता है। इस प्रकार की फिल्टरिंग को स्टेटफुल पैकेट इंस्पेक्शन (SPI) या डायनेमिक पैकेट फिल्टरिंग के रूप में जाना जाता है। यह फायरवॉल कनेक्शन ओरिएन्टेड पैकेट को फिल्टर करती है। TCP एक स्टेटफूल पैकेट है। यह Packet filtering firewalls से ज्यादा Secure मानी जाती है, क्योंकि यह firewall traffic का Internal inspction करती है।

यह “State” of a communication को Monitor करती है। Proxy Server Firewalls : यह फॉयरवॉल application 6. firewall gateway firewall application level gateways भी कहलाता है। Proxy Server Firewalls सबसे सुरक्षित प्रकार के firewalls होते हैं जो प्रभावी रूप से application layer पर संदेशों को फिल्टर करके नेटवर्क संसाधनों की सुरक्षा करते हैं। Proxy firewalls आपके IP address को mask करते हैं और ट्रैफिक प्रकारों को सीमित करते हैं। वे जिन प्रोटोकॉल को support करते हैं, उनके लिए एक पूर्ण और protocol-aware सुरक्षा विश्लेषण प्रदान करते हैं। एक proxy firewall एक proxy server है किन्तु सभी proxy server, proxy firewall नहीं है। एक Proxy firewall नेटवर्क ट्रैफिक को Inspects करके threats को protect करता है। यह internal user एवं इंटरनेट के मध्य gateway है। Router पर प्रयुक्त Static Packet Filtering Firewall ऐसी फायरवॉल होती है जो dynamic से अधिक एवं Proxy Server Firewall से कम सुरक्षित है।

Tateful Inspection Firewalls :

ये तकनीक काफी अच्छी और advanced है क्योंकि ये Application layer की सुरक्षा प्रदान करती है। ये पैकेट के header के आधार पर नहीं बल्कि पैकेट के contents के आधार पर उसके पोर्ट्स, destination, source इत्यादि के आधार पर Data Packet (डेटा पैकेट) की जाँच करके नेटवर्क में आने की अनुमति देता है।

- नोट:- Tateful inspection firewall के द्वारा पैकेट डेटा को Administrator के defined नियमों पर ही नहीं बल्कि जो डेटा नेटवर्क से पहले से Passed हो चुके हैं उनके आधार पर भी डेटा फिल्टरिंग किया जाता है। इस तकनीक द्वारा data flow की speed कम हो जाता है।

Circuit-level Gateways

OSI Model session layer पर कार्य करता है। ये तकनीक Proxy की भांति कार्य करता है और ट्रैफिक को सर्किट लेवल फिल्टरिंग प्रदान करता है, जिसकी सिक्योरिटी लगभग एप्लीकेशन लेयर के बराबर होती है। यह UDP (User Datagram Protocal) TCP (Transmission Control Protocol) के स्तर की Security उपलब्ध कराता है। ये ट्रांसमिशन कंट्रोल प्रोटोकॉल (TCP) Handshake को वेरीफाई करते हुए सिक्योरिटी प्रोवाइड कराता है। ये खुद डाटा को फिल्टर नहीं करता है। ये सिर्फ डाटा के सोर्स को वेरीफाई करता है। इसलिए अगर डाटा का सोर्स Valid है एवं डेटा पैकेट में Malware है तो भी ये सिस्टम में Pass कर देगा। जिससे कम्प्यूटर्स Infected (इन्फेक्टेड) हो सकते हैं।

Application-level Gateways

यह फॉयरवॉल Proxy की भांति कार्य करता है। जैसे VPN सर्विस में होता है। हमारा डाटा पैकेट VPN के प्रॉक्सी सर्वर से होकर हमें प्राप्त होता है। ठीक उसी प्रकार ये क्लाइंट और डेस्टिनेशन के बीच एक प्रॉक्सी सर्वर कनेक्शन स्थापित करता है। इस तरह यूजर को डाटा पैकेट सबसे पहले Proxy Server पर आता है फिर Proxy Server से User के पास आता है। इस तरह यूजर के सिस्टम और उसकी नेटवर्क ID Secure रहती है। हालांकि इसके ऑपरेशन में कम्प्यूटर के Resources का सर्वाधिक इस्तेमाल होता है। Application layer firewall third generation firewall भी कहा जाता है।

Next gen Firewalls (NGFW)

Firewall सिक्योरिटी सिस्टम में NG Firewall सबसे उन्नत और बेहतर Capability के साथ सिस्टम को Secure करता है। ये data की security हेतु सभी तकनीक जैसे State Inspection, डाटा को फिल्टर करना इत्यादि सभी मुख्य रूल्स को Apply करती है। ये नए और Smart ways में सिस्टम की सुरक्षा Secure करती हैं। डाटा पैकेट पर कई तरह के सुरक्षा मैकेनिज्म Apply कर डाटा की सुरक्षा सुनिश्चित करता है। ये एक signature-based इंजन की तरह कार्य करते हैं जिनमें Intrusion की संभावना नहीं होती। इस प्रकार के firewall सभी अच्छी एवं latest technique को शामिल किए हुए होती है। NGFW (Next Generation Firewall) Security device है जो traditional firewall एवं stateful firewall से अधिक security उपलब्ध कराती है। इसमें application and accesses and control, integrated intrusion prevention and cloud delivered threat आदि एडवांस तकनीक है। यह firewall application layer gateway application gateway, application proxy a application level proxy भी कहलाता है। Firewall उस रिक्वेस्ट के डाटा पैकेट और उसके साथ के Network ID को याद कर लेता है। जब उसकी रिजल्ट वापस इंटरनेट से उसके पब्लिक नेटवर्क में आती है तो फिर बीच में Firewall उसे रोक लेता है और डाटा पैकेट की जाँच अपने अंदर Trusted rules और यूजर के allowance को चेक करता है। साथ ही थर्ड पार्टी एप्स, वायरस इत्यादि की जाँच करने के बाद फिर उन्हें प्राइवेट नेटवर्क में आने देता है।

Advantage & Disadvantage of Firewall (फॉयरवॉल के लाभ एवं हानियाँ)

Firewall के तमाम खासियतें हमने जानीं लेकिन इसके कुछ हानियाँ भी हैं। अगर आप अच्छी कम्पनी का Firewal सिक्योरिटी नहीं इस्तेमाल करते तो ये आपके सिस्टम के Resources (रसोर्सेज) जैसे CPU, RAM आदि का अधिक उपयोग करते थोड़ा Slow भी कर सकता है। हुए सिस्टम को सॉफ्टवेयर फॉयरवॉल सिर्फ उसी कम्प्यूटर को Protect करेगा जिसमें फॉयरवॉल Installed हो। ज्यादातर POs में सॉफ्टवेयर firewalls ही एंटीवायरस के रूप में use की जाती है। Firewalls एक पावरफुल सिक्योरिटी tools होते हुए भी इनके कुछ limitations हैं। ये आपको बाहरी नेटवर्क से Protect तो करते हैं। लेकिन अगर आपके कम्प्यूटर floppy डिस्क या अन्य इंटरनल माध्यम Backdoor से वायरस, malwares या कोई भी harmful सॉफ्टवेयर सिस्टम में पहुँच जाते हैं तो यहाँ Firewalls आपको Protect नहीं कर पाते हैं। इस तरह सभी सिस्टम में फॉयरवॉल इंस्टालेशन जरूरी हो जाता है। अगर आप Windows का इस्तेमाल करते हैं तो उसमें ये inbuilt होकर कम्पनी की तरफ से आता है। यूजर उसे अपने हिसाब से भी Configure कर सकता है। वहीं अगर आप हार्डवेयर डिवाइस का इस्तेमाल करते हैं तो ये एक साथ कई systems को प्रोटेक्ट करेगा। लेकिन बेहतर Performance और सिक्योरिटी के लिए हर दो कम्प्यूटर्स के बीच में एक फॉयरवॉल डिवाइस लगाना सबसे बढ़िया होता है।

Primary Benefits of using Firewalls (फायरवॉल्स उपयोग में लाने के प्राथमिक लाभ)

किसी भी site की सुरक्षा के सम्बन्ध में firewalls के कई लाभ होते हैं। Firewalls उपयोग में लाने के निम्नलिखित प्राथमिक लाभ होते हैं- अपनी site के कम्प्यूटरों को access किए जाने को नियंत्रित करना। सुरक्षा उपायों का केन्द्रीकरण होना। निजीकरण का विस्तार होना। अपने कम्प्यूटरों को access करने वालों के विषय में पूर्ण जानकारी रखना। अपनी policy को लागू करवाना।

Controlled Access to Site Systems (कन्ट्रोल्ड एक्सेस टू साइट सिस्टम्स)

एक firewall किसी site के कम्प्यूटरों को ccess किए जाने को नियंत्रित करने की सुविधा प्रदान करता है। उदाहरण के लिए कुछ कम्प्यूटरों को बाहरी नेटवर्कों द्वारा access किया जा सकता है जबकि – कुछ कम्प्यूटरों को इस सुविधा से पूर्णतया वंचित किया जा सकता है। इसी प्रकार कुछ कम्प्यूटरों को कुछ मूलभूत सेवाओं जैसे mails, information access आदि की सुविधा दी जा सकती है। इसके अतिरिक्त उन्हें अन्य सेवाओं जैसे FTP, Telnet आदि से वंचित रखा जा सकता है।

Centralized Security (सेन्ट्रालाइज्ड सिक्योरिटी)

किसी organization के लिए firewall system के द्वारा किए जाने वाले सुरक्षा उपाय वास्तव में अधिक सस्ते हो सकते हैं। इसका कारण यह है कि ज्यादातर या सभी सॉफ्टवेयरों को firewall system पर ही रखा जाता है, बजाए सभी कम्प्यूटरों पर अलग-अलग रखने के। विशेष रूप से password systems तथा अन्य authentication softwares को उन सभी कम्प्यूटरों, जो इण्टरनेट को access करना चाहते हैं, पर रखने के बजाए एक ही कम्प्यूटर पर रखा जा सकता है।

Enhanced Privacy

कुछ sites के लिए स्वयं की सूचना को गुप्त रखना अति आवश्यक होता है। यह इसलिए आवश्यक है क्योंकि जिस सूचना को अनावश्यक मानकर इण्टरनेट पर जाने दिया गया है, संभवतः उस सूचना में आक्रमणकारी के लिए कोई लाभदायक clue (सुराग) छुपा हो। Firewalls का उपयोग sites को कुछ खतरनाक सेवाओं जैसे Finger तथा DNS को रोकने के लिए करती है। Finger user के बारे में सूचना देती है जैसे user ने पिछली बार कब login किया था, user ने अपनी mail पढ़ी है या नहीं तथा इसी प्रकार की अन्य सेवाऐं मगर fingers में आक्रमणकारियों के लिए भी information हो सकती है जैसे किसी कम्प्यूटर को कितना अधिक काम में लिया जा रहा है, क्या कम्प्यूटर से users उस समय में जुड़े हुए हैं तथा क्या उस कम्प्यूटर पर चोरी से आक्रमण किया जा सकता है? Firewalls को site वाले कम्प्यूटर की DNS सूचना को भी रोकने के लिए काम में लिया जाता है। इसके द्वारा इण्टरनेट user को site वाले कम्प्यूटर का IP address नहीं मिल पाता है। इस तरह से firewalls उस सारी सूचना को रोक देती है जिसका उपयोग। आक्रमणकारी किसी कम्प्यूटर पर आक्रमण करने में ले सकता है। Logging and Statistics of Network Usage यदि इण्टरनेट की समस्त requests firewalls में से गुजरे तो firewall से गुजरने वाली सभी requests के बारे में पूर्ण जानकारी अपने पास सुरक्षित रख लेता है। यह जानकारी नेटवर्क के बारे में महत्वपूर्ण सूचनाएँ देती हैं जैसे किसने नेटवर्क का उपयोग किया है, कौन-सी files खोली गई हैं, इत्यादि। किसी firewall की सुरक्षा वाले system में जब भी कम्प्यूटर से कोई गोपनीय जानकारी चोरी करने या आक्रमण करने की कोशिश की जाती है तो firewall के alarm से आवाज भी आने लगती है। यह सभी जानकारी हासिल करना आवश्यक होता है। सर्वाधिक आवश्यक यह है कि इससे यह पता लग सकता है कि वह firewall कितनी सुरक्षित है।

Policy Enforcement

Firewall नेटवर्क के उपयोग के लिए एक policy को लागू करवाने के साधन उपलब्ध करता है। प्रायोगिक रूप में firewall किसी भी network में user तथा उसके द्वारा ली जाने वाली सेवाओं के बारे में बताता है। इस प्रकार, firewall उस network को access करवाने के लिए एक policy क्रियान्वित करता है जबकि बिना firewall के ऐसी कोई भी policy पूर्ण रूप से users के समन्वय पर निर्भर करती है। कोई भी site सामंजस्य के लिए अपने users पर तो निर्भर कर सकती है। हालाँकि वह एक सामान्य इण्टरनेट user से यह आशा नहीं कर सकती और न ही ऐसा किया जाना चाहिए।

Limitations or Problems with Firewalls (फायरवॉल की सीमाएँ या समस्याएँ)

ऊपर देखे गए लाभों के साथ ही कई हानियाँ भी हैं। इसके साथ ही कई ऐसे मुद्दे हैं जिनसे firewalls हमारे कम्प्यूटरों की सुरक्षा नहीं कर सकती है। Firewall किसी भी प्रकार से इण्टरनेट की सुरक्षा संबंधी समस्याओं का शत-प्रतिशत समाधान नहीं है। Firewalls के साथ निम्न समस्याएँ बनी रहती हैं-कुछ वांछित सेवाओं को access नहीं कर पाना। नेटवर्क के प्रमाणित user द्वारा data चोरी करने से नहीं रोक पाना। अन्य मुद्दे।

Restricted Access to Some Desirable Services (कुछ वांछित सेवाओं को एक्सेस नहीं कर पाना)

Firewalls उपयोग करने की सबसे बड़ी हानि है कि यह user द्वारा कुछ वांछित सेवाओं को रोक सकता है जैसे Telnet, FTP, NFS आदि। हालाँकि इसका कारण firewalls के अतिरिक्त किसी कम्प्यूटर विशेष पर network access को रोका जाना हो सकता है। यह network की सुरक्षा policy पर निर्भर करता है। Little Protection from Insider Attacks Firewalls नेटवर्क के भीतर वाले खतरों से अधिक सुरक्षा नहीं दे पाती हैं। Firewall को किसी बाहरी व्यक्ति द्वारा किसी नेटवर्क का गोपनीय data चुराने से रोकने के लिए design किया जा सकता है, परन्तु firewall नेटवर्क के प्रमाणिक users को वह data floppy या अन्य किसी storage device में copy करके बाहर ले जाने से नहीं रोक सकती। अतः यह सोचना गलत होगा कि firewall की उपस्थिति में कोई भी व्यक्ति data नहीं चुरा सकता। अतः यदि सुरक्षा के अन्य उपाय नहीं किए जाते हैं तो केवल firewall द्वारा प्रदत्त सुरक्षा पर ही सारा पैसा खर्च करना बेवकूफी है।

Other Issues

उपरोक्त हानियों के अतिरिक्त firewalls की निम्न मुद्दों के साथ भी सीमाएँ हैं-

Viruses : Firewalls virus द्वारा infected किसी भी program को इण्टरनेट से download किए जाने पर किसी भी प्रकार की सुरक्षा प्रदान नहीं कर पाता है। इसी प्रकार virus द्वारा infected किसी program को e-mail attachment के रूप में भेजे जाने से रोकने में भी firewall असमर्थ है। चूँकि इन programs को कई तरीकों से encode तथा compress किया जा सकता है, अतः एक firewall इन programs को virus की उपस्थिति देखने के लिए scan करने में असमर्थ होती है। Virus problem अभी भी बनी हुई है तथा इसे अन्य anti-virus programs के द्वारा ही हटाया जा सकता है।

Throughput Firewalls के द्वारा data traffic अधिक होने पर speed मंदी पड़ जाती है। इसका कारण यह है कि समस्त data को check होने के लिए firewall में से गुजरना होता है। हालाँकि अब यह समस्या नहीं रही है क्योंकि firewalls data T1 (1.5 Megabits per second) दर से गुजर सकता है और अधिकांश इण्टरनेट sites की connection rate T1 से कम या बराबर होती है।

WWW तथा Gopher : नवीन information servers तथा clients जैसे WWW, Gopher, WAIS तथा कुछ अन्य के लिए firewall policy के साथ सही तरीके से कार्य करने के लिए design नहीं किए गए थे। अपने नवीन रूप के कारण इन्हें सामान्यतया risky माना जाता है।

Concentrated Security (समस्त सुरक्षा एक ही स्थान अपनी सुरक्षा अन्य systems में पर) : Firewall system वितरित करने के बजाए उसे एक ही जगह पर केन्द्रित रखता है। यदि firewall ज़रा सी भी कमजोर होती है तो दूसरे sytems पर आक्रमण तेज हो सकते हैं। यह कमी नेटवर्क में कम्प्यूटरों की संख्या बहने के साथ ही बढ़ती जाती है।

Primary Classification of Firewalls Firewalls को Filtering हेतु प्राथमिक तौर पर निम्न प्रकारों में बाटा गया है-

- Packet Filtering

- Application Gateways (proxy servers)

- Packet Filtering

Packet filtering में firewall अपने अंदर से गुजरने वाले प्रत्येक IP packet का निरीक्षण करती है IP datagram के header के विशेष fields की जाँच करने बाद ही firewall यह निर्णय लेती है कि उक्त packet को उस सुरक्षित site तक पहुंचाना है या नहीं, जो आवश्यक या विशेष fields किसी packet filtering firewall के द्वारा जाँचे जाते हैं, वे हैं-

Packet भेजने वाले कम्प्यूटर का IP address Packet पाने वाले कम्प्यूटर का IP address

TCP/UDP Source port TCP/UDP Destination port

प्रत्येक इण्टरनेट सेवा, जैसे ई-मेल, FTP आदि के भिन्न-भिन्न port numbers होते हैं। TCP/UDP ports इण्टरनेट सेवाओं जैसे FTP, Telnet, HTTP आदि के द्वारा नेटवर्क से communication करने में काम में लिए जाते हैं। अतः एक packet filtering firewall किसी packet को भेजने वाले व पाने वाले कम्प्यूटर के आधार पर भेज या रोक सकती है। चूँकि यह firewall TCP/UDP port numbers की जाँच भी कर सकती है, अतः यह किसी विशेष सेवा को अपने अंदर से आने-जाने से भी रोक सकती है। उदाहरण के लिए कोई site SMTP सेवा को e-mail server पर जाने दे सकती है। शेष सभी सेवाऐं जैसे- FTP, Telnet इत्यादि को e-mail server तक जाने से रोका जा सकता है।

Packet filtering firewall एक filtering (फिल्टरिंग) टेबल रखता है जो यह तय करता है कि packet को forwarded (अग्रेषित) किया जाएगा या छोड़ दिया जाएगा। उदाहरण के लिए दिए गए filtering table से दिये गये rules के अनुसार packet filter किए जायेंगे।

उपरोक्त टेबल में rules निम्नानुसार कार्य करेंगे।

- Network 192.168.21.3 से आने वाले packets blocked है।

- Internal TELNET Server के लिए आने वाले Packets blocked (अवरुद्ध) है।

- Host 192.168.21.4 के लिए आने वाले packets blocked है।

- Network 192.168.21.5 के लिए सभी Services allowed है।